| Zusätzliches Traffic-Scrubbing | Start-upNein | Mittelständisches

UnternehmenNein | KonzernJa |

| OWASP TOP-10 Schutz | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |

| Web Application Firewall (WAF) | Start-up Ja | Mittelständisches

UnternehmenJa | KonzernJa |

| Adressen auf der Blacklist / Whitelist | Start-up5/5 | Mittelständisches

Unternehmen20/20 | Konzern50/50 |

| Umfassender IP-Adressschutz | Start-upNein | Mittelständisches

UnternehmenNein | KonzernJa |

| Erweiterte Unterstützung | Start-upNein | Mittelständisches

UnternehmenJa | KonzernJa |

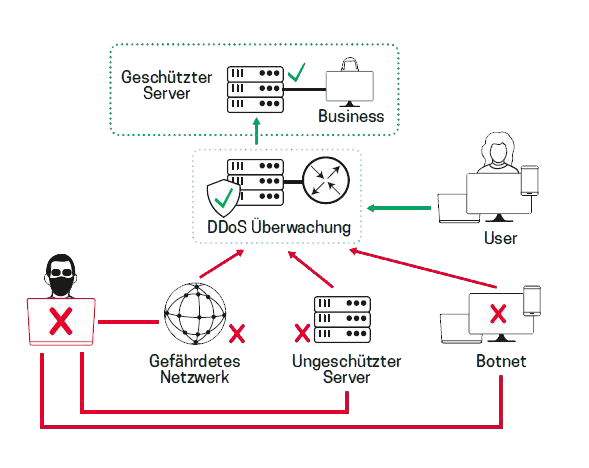

| Erweiterter DDoS-Schutz | Start-upNein | Mittelständisches

UnternehmenNein | KonzernJa |

| Garantierte Reinigungsbandbreite (scrubbing) | Start-up1,5Tbps/500Mpps | Mittelständisches

Unternehmen1,5Tbps/500Mpps | Konzern1,5Tbps/500Mpps |

| Erweitertes Subdomain Management | Start-upNein | Mittelständisches

UnternehmenJa | KonzernJa |

Verschiedene Subdomain-SSL-Zertifikate

| Start-upNein | Mittelständisches

UnternehmenJa | KonzernJa |

| Kostenloses SSL-Zertifikat | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |

| SSL-Aktivierungszeit | Start-upSofort | Mittelständisches

UnternehmenSofort | KonzernSofort |

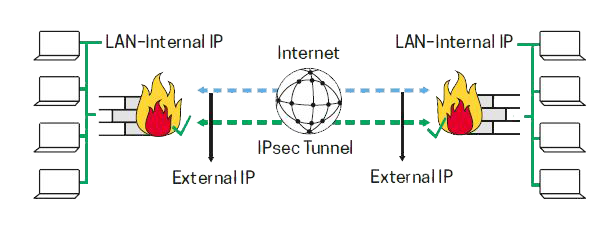

| SSL / TLS 1.2 & 1.3 Unterstützung | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |

| Transparente SSL-Verarbeitung (Verarbeitung des HTTPS-Verkehrs ohne Entschlüsselung) | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |

| Benutzerdefinierte SSL-Zertifikate | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |

| Unbegrenzte Scrubbing-Bandbreite | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |

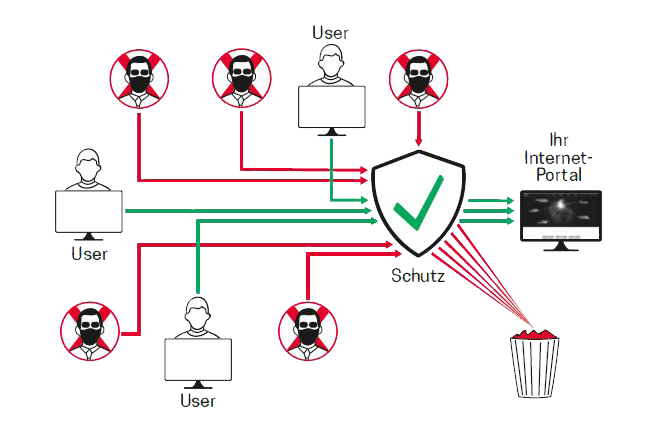

| Reputationsbasierter DDoS-Schutz | Start-upJa | Mittelständisches

UnternehmenJa | KonzernJa |